Gelsemium è un malware molto specifico – con un numero limitato di vittime, secondo la telemetria di ESET – ma considerando le sue potenzialità, si ritiene che il gruppo sia coinvolto in attività di cyberspionaggio.

Il gruppo ha un ampio numero di componenti adattabili.

Come riferito in una nota ufficiale da Thomas Dupuy, Ricercatore di ESET: «L’intera catena di Gelsemium potrebbe sembrare semplice a prima vista, ma il numero esaustivo di configurazioni, impiantate in ogni fase, può modificare in un attimo le impostazioni del payload finale, rendendolo più difficile da cogliere».

Non a caso, dalla metà del 2020, ESET ha analizzato molteplici iniziative malevoli, attribuite in un secondo tempo al gruppo di cyberspionaggio Gelsemium, ed è risalita alla prima versione del loro malware principale, Gelsevirine, del 2014.

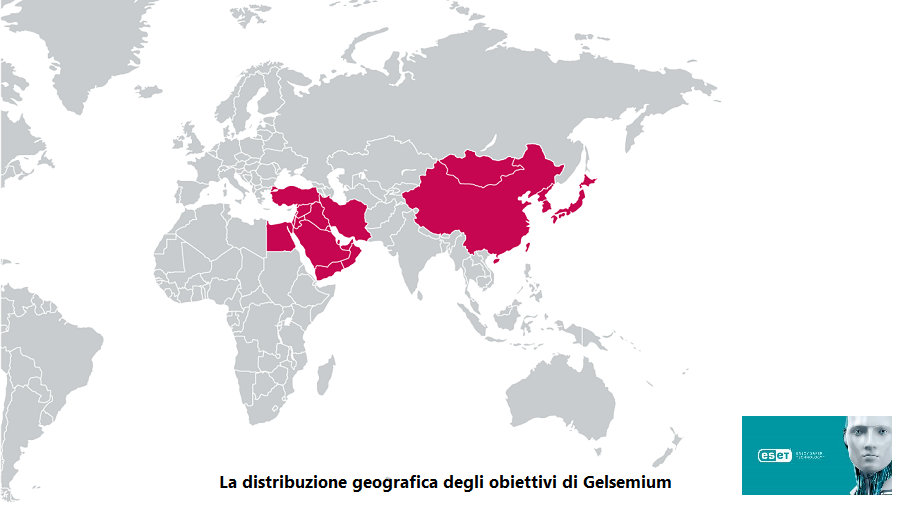

Da qui la scelta di condurre una vera e propria indagine da parte dei ricercatori di ESET (tra cui lo stesso Dupuy), che hanno scoperto una nuova versione di Gelsevirine, una backdoor complessa e modulare. Le vittime delle sue campagne si trovano in Asia orientale e in Medio Oriente e includono organizzazioni governative, religiose, produttori di elettronica e università. Al momento, il gruppo è riuscito a operare senza dare troppo nell’occhio. La ricerca è stata presentata in anteprima esclusiva alla conferenza annuale ESET World della scorsa settimana.

Gelsemium utilizza tre componenti e un sistema di plug-in per dare agli utilizzatori una serie di possibilità di raccolta delle informazioni: il dropper Gelsemine, il loader Gelsenicine e il plugin principale Gelsevirine.

I ricercatori di ESET ritengono che Gelsemium sia responsabile dell’attacco alla catena di approvvigionamento contro BigNox, precedentemente segnalato da ESET come Operazione NightScout. Si trattava di un attacco alla supply-chain, che ha compromesso il meccanismo di aggiornamento di NoxPlayer, un emulatore Android per PC e Mac, e parte della gamma di prodotti BigNox, con oltre 150 milioni di utenti in tutto il mondo.

L’indagine ha scoperto una certa analogia tra questo attacco e il gruppo Gelsemium. Le vittime originariamente compromesse dall’attacco alla supply-chain sono state successivamente violate da Gelsemine. Tra le diverse varianti esaminate, la “variante 2” illustrata in questo articolo mostra similitudini con il malware Gelsemium.