Il linguaggio è spesso ingannevole. Nell’ambito della sicurezza della posta elettronica, il linguaggio può persuadere un destinatario a cliccare su un link o a completare una transazione monetaria, così come eludere uno strumento di sicurezza facendo in modo che non riconosca la pericolosità di una determinata email.

Per questo motivo, un buon strumento di sicurezza email non si affida al linguaggio, ma utilizza la matematica per comprendere le normali attività di ogni utente di posta elettronica in qualsiasi organizzazione. Questo approccio, utilizzato da Antigena Email, permette di neutralizzare le email anomale indicative delle minacce, non importa in quale formato o lingua arrivino.

Natural Language Processing, ovvero l’elaborazione del linguaggio naturale

Quando si tratta di individuare un account compromesso o un’email di impersonificazione, come si può insegnare a un computer a capire il reale intento dietro l’invio del messaggio, o il cambiamento di tono dello stesso, rispetto a una situazione normale esente da qualsiasi minaccia?

Uno degli approcci più comuni nella sicurezza email è l’elaborazione del linguaggio naturale (Natural Language Processing) che ha lo scopo di programmare i computer all’analisi del linguaggio naturale, comunemente esponendoli a un grande volume di dati.

Il risultato è un computer in grado di “capire” il contenuto dei documenti, comprese le sfumature del linguaggio al loro interno. La tecnologia può quindi estrarre informazioni nei documenti, così come categorizzare e organizzare i documenti stessi.

I limiti dell’NPL nell’email security

L’uso dell’NLP ha purtroppo un’efficacia limitata nella sicurezza delle email, perché spesso fraintende il gergo specifico, i colloquialismi, e tutti quei nuovi termini non ancora inventati o diffusi all’epoca della programmazione del computer stesso. Ogni lingua aggiuntiva presuppone che il computer impari ogni volta da zero. L’NLP funziona solo con le lingue su cui è stata addestrata, e al momento risulta impossibile insegnargli a operare su tutti i sottoinsiemi di linguaggi regionali.

Ad esempio, se un’azienda assume un vendor di sicurezza email con sede in America, è altamente probabile che questo abbia investito la maggior parte del suo tempo nel rilevare le minacce di phishing basate sull’inglese. Una soluzione, questa, che funziona perfettamente se l’azienda comunica esclusivamente in inglese ma che rappresenta una situazione più unica che rara. Nel mondo globalizzato di oggi è fondamentale che le tecnologie di sicurezza siano indipendenti dal linguaggio.

Non tutte le Intelligenze Artificiali sono uguali

Antigena Email si basa sull’apprendimento automatico non supervisionato ed è quindi in grado di imparare perfettamente dall’esperienza senza avere bisogno di essere alimentata con grandi set di dati. Può certamente – e in gran parte – ricavare validi insights dall’NLP, ma non dipende esclusivamente da questo processo per il rilevamento o la comprensione delle minacce.

Quando si lavora con l’IA è fondamentale capire come l’IA stessa apprende, ovvero chiedersi se impara sul lavoro o è stata addestrata con un set di dati etichettati. Questo è particolarmente importante quando si cerca di capire l’intento dietro un’email per sventare tentativi di adescamento attraverso lo spoofing, il phishing, l’impersonificazione di un fornitore o qualsiasi altra forma di attacco.

Piuttosto che insegnare a un computer a capire il linguaggio utilizzato in un’email, la Cyber AI di Darktrace è in grado di valutare dinamicamente l’attività delle email in entrata e in uscita, compresi mittenti, destinatari, link, indirizzi IP e allegati. Tutti questi oggetti – o meglio, la loro interazione e il loro movimento – sono poi utilizzati dall’IA per creare i “modelli di vita” di ogni singolo utente attraverso le sue comunicazioni, comprese quelle con utenti esterni e che spesso corrispondono con una data azienda.

Adottando un approccio matematico, Antigena Email è in grado di capire la “normalità” di ogni utente, indipendentemente dalla lingua che utilizza, anzi interpretando ciascun linguaggio in modo univoco, dal norvegese allo spagnolo, e successivamente identificando tutte quelle sottili anomalie che nascondono attacchi di phishing o account takeover.

Scovare Emotet in giapponese

L’anno scorso, Darktrace ha sventato una sofisticata campagna Spamware che sfruttava il famigerato malware bancario Emotet. La campagna ha preso di mira vari mercati attraverso l’invio di email di phishing altamente sofisticate.

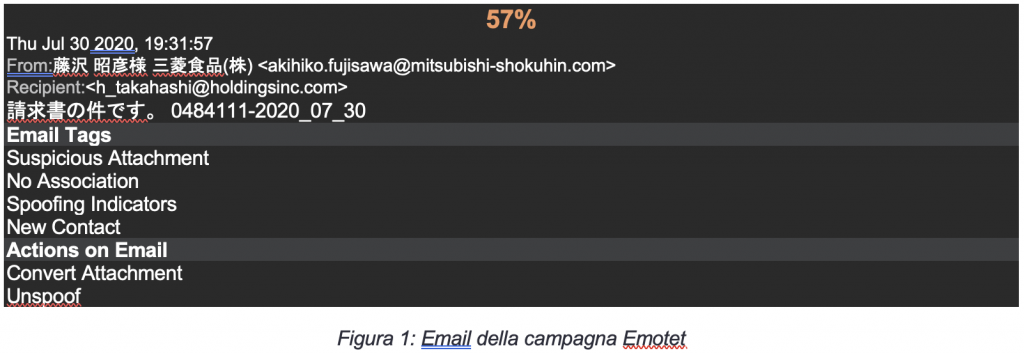

In una società di produzione alimentare del Giappone, Darktrace ha rilevato sei email di phishing inviate nell’arco di due giorni nel mese di luglio:

Nell’email, sia l’oggetto che il nome del file erano nominati come “Fattura”, in lingua giapponese, seguiti da un numero e dalla data. L’aggressore stava chiaramente cercando di imitare un’email commerciale, camuffando il nome di una nota azienda giapponese (三菱食品(株)) e utilizzando un nome giapponese molto comune (‘藤沢 昭彦’).

Antigena Email ha immediatamente rilevato che il vero mittente stava in realtà impiegando un dominio di una società giapponese che offre servizi di web email a buon mercato, e che la sua posizione era in realtà in Portogallo, non in Giappone.

I modelli di Antigena Email hanno riconosciuto le anomalie presenti nei messaggi, indipendentemente dalla lingua in cui erano stati scritti, determinando inoltre che l’estensione e il tipo di file degli allegati erano diversi da quelli che l’utente normalmente scambiava via email.

Dal Giappone… al Portogallo

In un altro caso, è stata sventata una serie di email pericolose i cui oggetti venivano altamente personalizzati e venivano utilizzati URL maligni nascosti. In particolare, uno di questi link sembrava portare a un dominio CaixaBank. Antigena Email ha riconosciuto che il link era in realtà legato a un dominio WordPress identificato come 100% raro per il business.

Un’analisi più approfondita ha infine rivelato che le email sospette erano state inviate dal Vietnam, che il mittente non aveva intrattenuto alcuna corrispondenza di posta elettronica in precedenza con l’azienda, e che il link all’interno dell’email era stato contrassegnato come un dominio raro al 100%.

Una difesa universale

I due esempi illustrati mostrano bene i benefici realizzati da un approccio di apprendimento automatico non supervisionato applicato alla sicurezza della posta elettronica. L’Intelligenza Artificiale, capace di analizzare centinaia di metriche diverse e senza basarsi su dati preesistenti, rappresenta una tecnologia decisamente innovativa in grado cambiare le carte in tavola per contrastare le minacce globali di phishing sempre più sofisticate e che oggi utilizzano una vasta gamma di lingue.

Gli attacchi alla posta elettronica stanno diventando ogni giorno più mirati e convincenti. Il social engineering e lo spear phishing che utilizzano strumenti di traduzione avanzati bombardano le aziende ogni giorno, in tutte le lingue. Che si tratti di un attacco di phishing contro un’azienda in Corea o di un tentativo di adescamento in lingua araba, l’Intelligenza Artificiale mette al sicuro le aziende in tutto il mondo.

Di Mariana Pereira, Director of Email Security Products di Darktrace