Il panorama della cybersecurity si fa sempre più insidioso. Nuove ed evolute tecniche di attacco minacciano gli utenti.

Nei primi due mesi del 2025 i sistemi di rilevamento di Barracuda Networks, fornitore di soluzioni di sicurezza per una protezione completa dalle minacce complesse, hanno bloccato oltre un milione di attacchi di phishing da parte di importanti piattaforme Phishing-as-a-Service (PhaaS), che si stanno evolvendo rapidamente per diventare sempre più pericolose ed elusive. Tra le tecniche di attacco individuate, ad esempio, è emerso come molte di queste piattaforme prendano di mira gli utenti di applicazioni basate sul cloud ampiamente diffuse, come Microsoft 365.

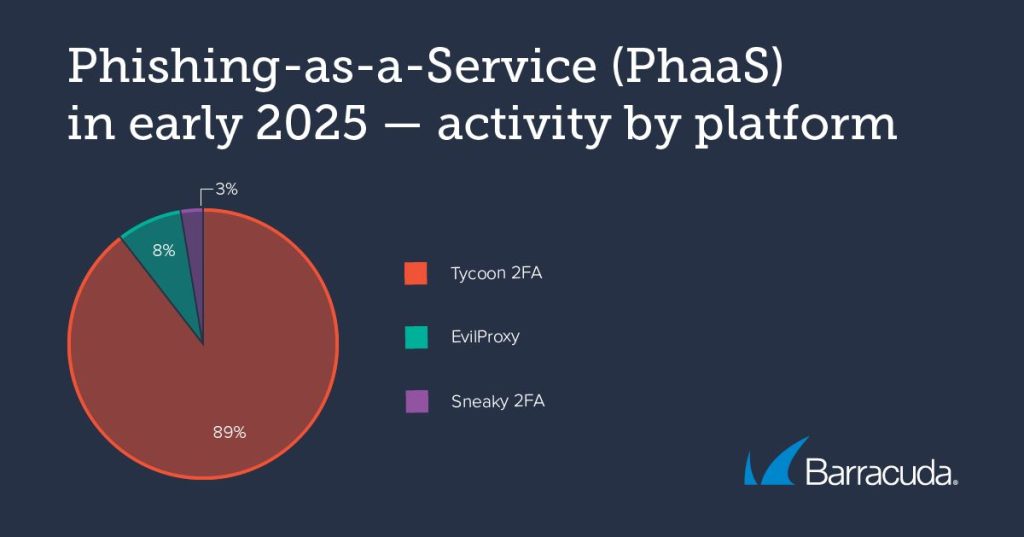

L’89% degli incidenti rilevati riguarda la sofisticata Tycoon 2FA, l’8% EvilProxy, mentre il 3% del totale è stato causato da una novità emergente: Sneaky 2FA. Si tratta di piattaforme con set di strumenti diversi e distinti, ma che presentano alcuni elementi comuni, come l’utilizzo del servizio di messaggistica Telegram per sferrare gli attacchi.

L’evoluzione del Phishing-as-a-Service Tycoon 2FA per evitare il rilevamento

Dopo una prima analisi della minaccia condotta dagli esperti di Barracuda a gennaio 2025, il Phishing-as-a-Service Tycoon 2FA ha continuato a sviluppare e migliorare le sue tattiche di elusione delle difese informatiche, diventando ancora più difficile da rilevare.

Uno degli aggiornamenti riguarda il codice script per il furto e l’esfiltrazione delle credenziali, che ora risulta crittografato e offuscato tramite un cifrario a sostituzione e, talvolta, un carattere invisibile (noto come Hangul Filler). Questa miglioria nello script permette di identificare il tipo di browser della vittima per facilitare la personalizzazione dell’attacco e contiene link a Telegram, che possono essere utilizzati per inviare segretamente i dati rubati agli aggressori. Lo script consente inoltre di aggiornare solo alcune parti di una pagina web e include la crittografia Advanced Encryption Standard (AES) per nascondere le credenziali prima di esportarle su un server remoto. Un insieme di elementi che complica notevolmente il rilevamento da parte degli strumenti di sicurezza.

EvilProxy: uno strumento pericolosamente accessibile

Una caratteristica allarmante degli attacchi tramite il Phishing-as-a-Service EvilProxy consiste nel fatto che possano essere attuati anche con competenze tecniche minime. La piattaforma prende di mira servizi molto utilizzati come Microsoft 365, Google e altre applicazioni basate sul cloud, inducendo le vittime a inserire le proprie credenziali in pagine di login apparentemente legittime. Il codice sorgente utilizzato da EvilProxy per la sua pagina web di phishing è molto simile a quello della pagina di login originale di Microsoft, il che rende difficile distinguere il sito malevolo da quello autentico.

La nuova minaccia di Sneaky 2FA

Il terzo pericolo Phishing-as-a-Service tra quelli più rilevanti identificati finora nel 2025 è Sneaky 2FA che, come Tycoon 2FA, sfrutta l’applicazione di messaggistica Telegram. La piattaforma è specializzata in attacchi adversary-in-the-middle (AiTM) rivolti agli account Microsoft 365 con l’obiettivo di ottenere credenziali e accessi. Sneaky 2FA verifica che l’utente sia un bersaglio legittimo e non un bot, uno strumento di sicurezza o un altro soggetto – in tal caso, la “vittima” viene reindirizzata su un altro sito non dannoso – prima di precompilare automaticamente una pagina fasulla di phishing con l’indirizzo e-mail dell’utente grazie alla funzionalità autograb di Microsoft 365.

Proteggersi dal Phishing-as-a-Service con il supporto di AI e Machine Learning

“Le piattaforme alla base del Phishing-as-a-Service sono sempre più complesse ed elusive, il che rende gli attacchi di phishing più difficili da rilevare per gli strumenti di sicurezza tradizionali e più potenti in termini di danni potenziali”, commenta Saravanan Mohankumar, Manager Threat Analyst di Barracuda. “Una strategia di difesa avanzata e multilivello con rilevamento supportato dall’AI e dal machine learning, unita a una cultura diffusa della cybersecurity e a politiche di accesso e autenticazione efficaci, contribuirà a proteggere le organizzazioni e i dipendenti dagli attacchi basati su piattaforme PhaaS.”

“Le piattaforme alla base del Phishing-as-a-Service sono sempre più complesse ed elusive, il che rende gli attacchi di phishing più difficili da rilevare per gli strumenti di sicurezza tradizionali e più potenti in termini di danni potenziali”, commenta Saravanan Mohankumar, Manager Threat Analyst di Barracuda. “Una strategia di difesa avanzata e multilivello con rilevamento supportato dall’AI e dal machine learning, unita a una cultura diffusa della cybersecurity e a politiche di accesso e autenticazione efficaci, contribuirà a proteggere le organizzazioni e i dipendenti dagli attacchi basati su piattaforme PhaaS.”