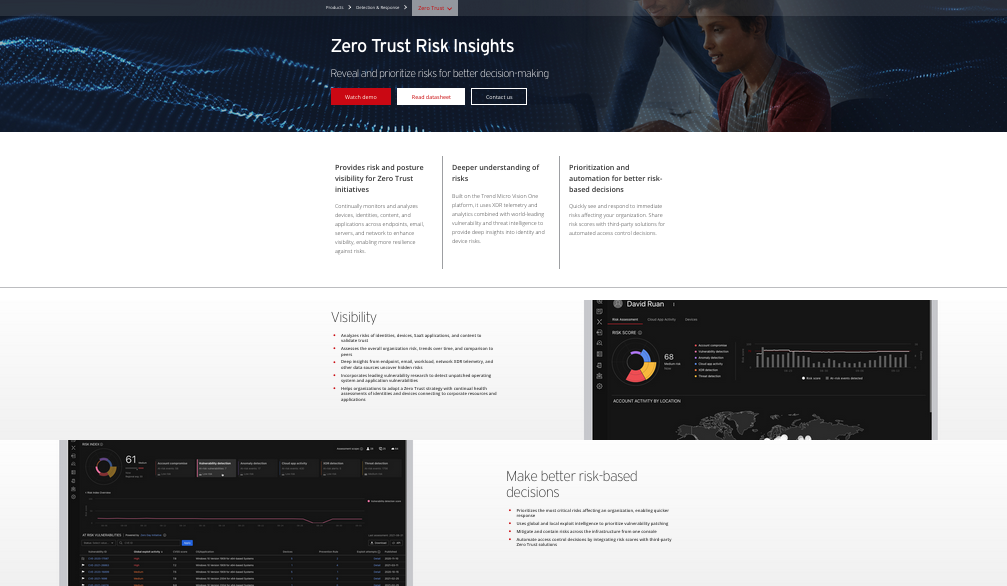

Trend Micro ha annunciato Zero Trust Risk Insights, la più ampia soluzione Zero Trust di valutazione del rischio, che si aggiunge come componente fondamentale alla piattaforma di sicurezza informatica unificata di Trend Micro.

Il punto di partenza è che Zero Trust è un termine utilizzato di frequente ma raramente implementato in modo autentico dai fornitori di sicurezza informatica. Invece Trend Micro, a seguito di un beta test condotto in 3.500 aziende, ha implementato nuove capacità di analisi del rischio e presentato Zero Trust Risk Insights in base a una precisa serie di convinzioni.

La prima, e più importante, è che, una comprensione completa del rischio è la base per un’efficace gestione delle priorità nella sicurezza e per il controllo automatico degli accessi con Zero Trust. Molti fornitori che affermano di utilizzare capacità Zero Trust trascurano, però, questo punto di partenza fondamentale nella propria filosofia di security. Trend Micro offre alle aziende una comprensione completa del rischio, in modo che i team di sicurezza possano prendere decisioni informate e implementare soluzioni efficaci senza scambiare un pezzo di infrastruttura di sicurezza informatica con un altro.

Come sottolineato in una nota ufficiale da Joel Stradling, Research Director European Security & Privacy, IDC: «Alcuni svantaggi dei progetti di trasformazione digitale sono rappresentati dai sistemi di sicurezza legacy, che causano problemi e un’espansione quasi ingestibile delle complessità. Come ulteriore fattore critico, il panorama delle minacce è sempre più sofisticato, rendendo le strategie di difesa altrettanto complesse. Le informazioni sono fondamentali e Zero Trust Risk Insights di Trend Micro offre ai CISO una migliore visibilità sui rischi alla sicurezza dell’organizzazione, e questo aiuta a eliminare diversi livelli di complessità di gestione e a raggiungere una postura di sicurezza più forte».

Basato sulla piattaforma di sicurezza informatica di Trend Micro, il servizio è progettato per valutare continuamente il rischio di identità, dispositivi e applicazioni cloud utilizzando la telemetria attraverso endpoint, e-mail, cloud, reti e applicazioni SaaS. Le informazioni sui rischi vengono utilizzate per rilevare, bloccare o risolvere automaticamente i problemi prima che venga completata una connessione. Le aziende beneficiano anche di una valutazione continua della postura di sicurezza e di informazioni complete, senza richiedere app o agent aggiuntivi.

Per Salvatore Marcis, Technical Director di Trend Micro Italia: «Questa nuova soluzione aggiunge maggior telemetria e visibilità delle connessioni nell’intero ambiente IT, per informare veramente i team SOC. Il rischio e la sicurezza di utenti, dispositivi e app possono essere intercettati facilmente e i problemi vengono messi in ordine di priorità grazie alle capacità della piattaforma di Trend Micro. Questa è la vera teoria Zero Trust trasformata in prodotto».

Per Salvatore Marcis, Technical Director di Trend Micro Italia: «Questa nuova soluzione aggiunge maggior telemetria e visibilità delle connessioni nell’intero ambiente IT, per informare veramente i team SOC. Il rischio e la sicurezza di utenti, dispositivi e app possono essere intercettati facilmente e i problemi vengono messi in ordine di priorità grazie alle capacità della piattaforma di Trend Micro. Questa è la vera teoria Zero Trust trasformata in prodotto».

I vantaggi della soluzione Zero Trust Risk Insights:

Identity Risk: identifica gli account utente compromessi e le attività sospette degli utenti, come l’accesso ad applicazioni cloud rischiose o attività di accesso insolite. Queste potrebbero indicare che un account viene utilizzato da un utente malintenzionato. Ad esempio, le e-mail di phishing inviate da un utente interno sono l’indicatore di un utilizzo account dannoso

Device Risk: identifica processi sospetti, vulnerabilità senza patch, tecniche e tattiche di attacco e applicazioni o sistemi operativi mal configurati. Ad esempio, l’utilizzo di molti strumenti legittimi può essere l’indicatore di un attacco ransomware in corso

Zero Trust Risk Insights fornisce uno spettro di servizi sovrapposti per garantire una comprensione completa della sicurezza organizzativa:

La prioritizzazione delle vulnerabilità sfrutta la leadership di Trend Micro nella ricerca sulle vulnerabilità, inclusi gli approfondimenti della Zero Day Initiative. Utilizza le informazioni sulle minacce globali e locali circa i tentativi di exploit e la gravità della vulnerabilità per stabilire la priorità delle vulnerabilità critiche e applicare così una regola di prevenzione o una patch

La visibilità sull’utilizzo della posta elettronica è particolarmente importante per i team di sicurezza, poiché l’attività di phishing potrebbe indicare che le identità degli utenti sono state compromesse

Le applicazioni cloud visitate dagli utenti potrebbero non essere autorizzate o presentare problemi di sovranità di dati e privacy. Utilizzando un database di reputazione delle app basato su SaaS, Trend Micro tiene traccia dell’accesso alle applicazioni rischiose.