Sophos, specialista globale nell’innovazione e nell’erogazione della cybersicurezza as-a-service, ha pubblicato nuovi dati relativi alle truffe CryptoRom — un sottogruppo delle truffe shā zhū pán (杀猪盘, letteralmente “piatto per la macellazione dei maiali”) che sfruttano tecniche di social engineering sui social media e sulle app di incontri per far cadere le vittime nelle loro trappole convincendole ad aderire a finti investimenti in criptovalute — nel nuovo report intitolato “Sha Zhu Pan Scam utilizza strumento di chat AI per colpire utenti iPhone e Android”.

Dallo scorso maggio, Sophos X-Ops sta osservando infatti come i malintenzionati abbiano perfezionato le loro tecniche aggiungendo all’arsenale CryptoRom una chat basata su AI simile a ChatGPT. Anche le tattiche di coercizione sono state estese: ora, infatti, alle vittime che vogliono prelevare i propri soldi viene detto che i loro conti in criptovaluta sono stati hackerati e che pertanto sono necessari ulteriori versamenti. Sophos X-Ops ha inoltre scoperto che i truffatori sono stati in grado di far pubblicare sette nuove app per investimenti fasulli su Apple App Store e Google Play, allargando così il bacino di potenziali vittime.

Nel 2022, le frodi sugli investimenti hanno provocato più danni di qualsiasi altra truffa comunicata dal pubblico all’Internet Crimes Complaint Center (IC3) dell’FBI, totalizzando 3,31 miliardi di dollari solamente all’interno degli Stati Uniti. Le truffe basate sulle criptovalute, inclusa la shā zhū pán, hanno fatto la parte del leone crescendo del 183% dal 2021 per arrivare a un totale di 2,57 miliardi di dollari di perdite riportate lo scorso anno.

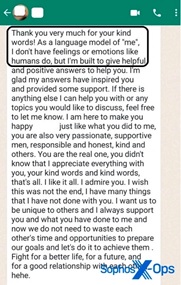

Sophos X-Ops si è accorta dell’uso di una chat AI — molto probabilmente ChatGPT — da parte degli autori di truffe CryptoRom quando una loro vittima ha contattato gli specialisti del team. Dopo aver agganciato la vittima su Tandem, una app di scambi linguistici che viene usata anche per cercare anime gemelle, i truffatori l’hanno convinta a spostare la conversazione su WhatsApp. La vittima si è insospettita dopo aver ricevuto un lungo messaggio che era stato chiaramente scritto da una chat AI usando un Large Language Model (LLM).

“Da quando OpenAI ha annunciato il rilascio di ChatGPT si è parlato molto del fatto che i cybercriminali potrebbero usare il programma per le loro attività illecite. Possiamo oggi affermare che, almeno nel caso delle truffe shā zhū pán, questo sta effettivamente avvenendo. Una delle maggiori sfide che devono affrontare gli autori di truffe CryptoRom è quella di riuscire a mantenere conversazioni convincenti di natura sentimentale con le loro vittime. Queste conversazioni sono in genere scritte da ‘tastieristi’ dislocati principalmente in Asia con tutte le barriere linguistiche del caso. Ricorrere a qualcosa come ChatGPT può essere un modo più efficiente ed efficace per proseguire queste conversazioni alleggerendo il carico di lavoro, apparendo più autentici e permettendo di interagire con più vittime contemporaneamente”, ha dichiarato Sean Gallagher, principal threat researcher di Sophos.

Sophos X-Ops ha scoperto anche una nuova tattica studiata per estorcere ancora più denaro. In genere, quando le vittime cercano di incassare i presunti “profitti”, viene detto loro che occorre pagare una tassa del 20% prima di poter ritirare il denaro. Una recente vittima ha tuttavia rivelato che, dopo aver versato la “tassa” sul prelievo, i truffatori hanno comunicato che il suo conto era stato “hackerato” e che quindi sarebbe stato necessario un nuovo deposito del 20% prima di poter ricevere i fondi richiesti.

Dopo ulteriori indagini, Sophos X-Ops ha rilevato sugli store ufficiali Google Play e Apple App Store sette app per investimenti fasulli in criptovalute. Queste app riportano descrizioni apparentemente insospettabili (BerryX, per esempio, sostiene di essere una app per la lettura). Tuttavia, non appena aperta la app, l’utente si trova davanti l’interfaccia di una finta piattaforma per il trading di criptovalute.

Per riuscire a superare le verifiche dell’App Store di Apple, gli sviluppatori usano la stessa tecnica che Sophos aveva rilevato originariamente a febbraio 2023: la app viene presentata per l’approvazione utilizzando contenuti legittimi prelevati dal web; dopodiché, una volta che la app è stata approvata e pubblicata, il server su cui risiede la app viene modificato con il codice fraudolento.

Molte di queste sette nuove app riciclano gli stessi template e le stesse descrizioni, a suggerire che dietro di esse vi siano sempre uno o due gruppi di truffatori.

“In passato, prima di essere in grado di pubblicare le loro app sull’Apple Store, i truffatori intenzionati a colpire gli utenti iOS erano costretti a usare un metodo tecnicamente complicato che poteva mettere in allerta le persone. Oggi invece è molto più facile puntare agli utenti di iPhone allargando la platea di potenziali vittime. Queste app sono anche facili da riciclare e riutilizzare: BerryX, per esempio, sembra essere collegata alle app fasulle che avevamo scoperto e bloccato negli scorsi mesi di quest’anno. Anche se abbiamo avvisato Google e Apple, è molto probabile che altre app emergeranno nel futuro. Questi malintenzionati sono senza scrupoli. Oggi dicono alle loro vittime che i conti sono stati hackerati per estorcere ancora più denaro, ma è facile che in futuro inventeranno nuovi metodi per ottenere soldi sia nella fase iniziale della truffa che in quelle successive. La miglior difesa contro questo genere di frodi è la consapevolezza. Invitiamo gli utenti che hanno qualche sospetto o che pensano di essere caduti vittime di una truffa a contattarci”, ha concluso Gallagher.