Dopo averlo identificato a metà del 2017 in alcune campagne di sorveglianza, i ricercatori di ESET sono tornati a indagare sullo spyware FinFisher, conosciuto anche con il nome di FinSpy.

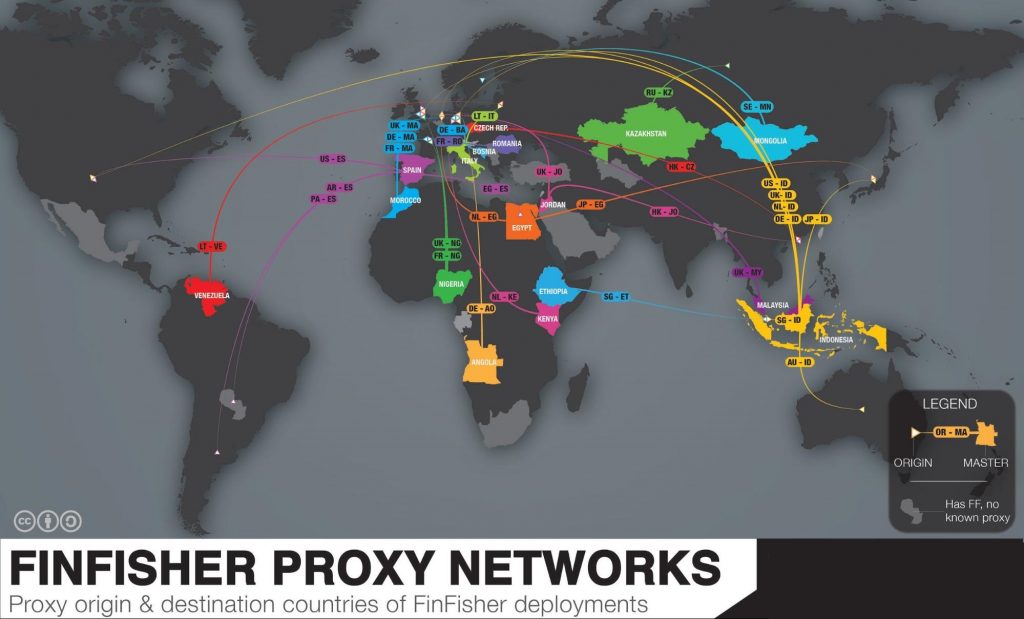

Distribuito oramai da diversi anni, quest’ultimo ha colpito le realtà più disparate, infiltrandosi anche in Paesi in cui vigono regimi oppressivi.

Si tratta di uno spyware che ha molteplici funzionalità di spionaggio, come la sorveglianza attraverso webcam e microfoni, il keylogging e l’estrazione di file.

Stando ai ricercatori di ESET, nell’ultima versione di FinFisher sono stati introdotti alcuni miglioramenti tecnici, finalizzati ad aumentare le sue capacità di spionaggio.

Lo spyware usa un sistema di virtualizzazione del codice personalizzato per proteggere la maggior parte dei suoi componenti, incluso il driver in modalità kernel. Inoltre, l’intero codice è pieno di “trucchi” anti disassemblaggio per superare il primo livello di protezione.

Non a caso, il gruppo dietro a FinFisher ha costruito un business multimilionario su questo spyware e non sorprende che si sia maggiormente concentrato nel nasconderne e offuscarne il codice rispetto ai criminali informatici più comuni.

I ricercatori ESET hanno così deciso di scavare in profondità nei campioni di FinFisher, abbattendone preventivamente tutte le protezioni e fornendo indicazioni a ricercatori di sicurezza e analisti su come superare le avanzate funzionalità di offuscamento e virtualizzazione di FinFisher.