L’Italia è sempre più sotto attacco cyber. Se a livello globale, infatti, si sono registrate nel primo semestre 2023 1.382 incursioni di pirati informatici, con una crescita dell’11% rispetto all’anno precedente(in lieve rallentamento rispetto al +21% del 2022), in Italia nello stesso periodo l’aumento degli attacchi è stato del 40%, quasi quattro volte superiore al dato globale. Dal 2018 sono stati 505 gli attacchi noti di particolare gravità che hanno coinvolto realtà italiane, di cui ben 132 (il 26%) si sono verificati nel primo semestre di quest’anno. Sono dati che emergono dal Rapporto Clusit sulla prima metà del 2023, recentemente presentato.

Nel nostro Paese la maggioranza dei cyber attacchi noti si riferisce alla categoria Cybercrime, che rappresenta il 69% del totale, con una quota in significativo calo rispetto all’anno precedente (nel 2022 costituiva il 93,1% degli attacchi); in termini assoluti gli attacchi mantengono un tasso di incessante crescita: sono stati 91 gli incidenti rilevati in Italia solo nei primi sei mesi del 2023.

Tra le tecniche utilizzate maggiormente per gli attacchi cyber, troviamo: malware (in Italia rappresenta il 53% degli attacchi, mentre nel resto del mondo la percentuale è molto più bassa), phishing, sfruttamento delle vulnerabilità, DDos e furto d’identità/credenziali. In particolare, gli attacchi di phishing sono in costante aumento. In Italia, il più recente report State of the Phish di Proofpoint rivela che tra le aziende italiane che hanno subito tentativi di attacchi phishing via email lo scorso anno, il 79% ne ha registrato almeno uno di successo, con il 7% che ha riportato perdite finanziarie dirette come risultato.

Sono dati che devono preoccupare, e che riflettono la costante ricerca da parte dei criminali di modalità di attacco cyber più efficaci, per i temi sfruttati o i canali utilizzati. Innanzitutto, la gran parte dei messaggi pericolosi non contiene più alcun tipo di malware, che farebbe scattare l’allarme da parte dei sistemi di sicurezza tradizionali, basati su firewall e antivirus. I messaggi di phishing cercano di convincere il destinatario a compiere volontariamente un’azione che metta a repentaglio la sicurezza dell’organizzazione, come ad esempio scaricare un’applicazione pericolosa o condividere dati confidenziali.

Se una volta i tentativi di phishing erano più semplicemente individuabili dal punto di vista formale, per le inesattezze che tipicamente riportavano a livello di forma o di sintassi – indirizzi e-mail non corretti, messaggi con errori grammaticali e così via – oggi anche questo aspetto viene curato con grande attenzione, e i messaggi pericolosi sono spesso indistinguibili da quelli legittimi.

Secondo uno studio di Positive Technologies l’ingegneria sociale, un metodo di attacco cyber basato sulla manipolazione delle emozioni e della fiducia umana, rappresenta oggi la principale minaccia per gli individui (92%) e uno dei primi vettori di attacco per le organizzazioni (37%). Nel terzo trimestre del 2023 gli aggressori hanno utilizzato diversi canali di social engineering per attaccare con successo singole persone. Nella maggior parte dei casi, i criminali hanno utilizzato siti di phishing (54%) ed e-mail (27%), oltre a creare schemi fraudolenti sui social network (19%) e sulla messaggistica istantanea (16%).

Anche i canali utilizzati dai cybercriminali cambiano, seguendo l’evoluzione delle abitudini di business e nella ricerca costante di sentieri meno battuti, o almeno meno presidiati dai sistemi di protezione enterprise. Se siti di phishing e messaggi e-mail restano i canali preferiti, ogni applicazione che consente uno scambio di informazioni con l’esterno è potenzialmente a rischio – tanto più che l’utilizzo di queste applicazioni è cresciuto in modo esponenziale negli ultimi anni, sulla scia del passaggio verso un’organizzazione del lavoro sempre più ibrida.

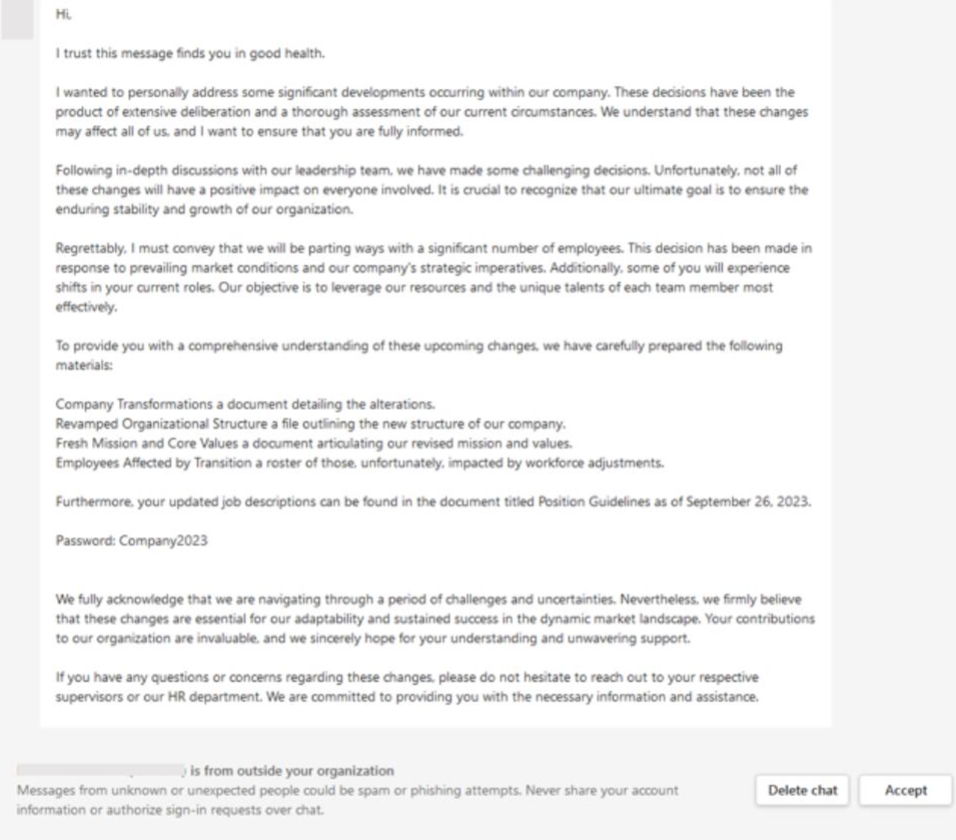

Anche Microsoft Teams, una delle soluzioni emerse in modo più evidente negli ultimi anni come abilitatore del lavoro distribuito, non è immune alle minacce. Gli stessi analisti di Microsoft Threat Intelligence hanno documentato sul portale della compagnia vari tentativi di phishing condotti via Teams da gruppi di hacker, con l’obiettivo di sottrarre chiavi di accesso e dati.

Anche il SOC di Axitea ha registrato nelle scorse settimane dei tentativi di compromissione tramite delle campagne di distribuzione malware attuate sfruttando Microsoft Teams, attraverso dei messaggi diretti inviati da un account esterno. Un esempio concreto è un attacco cyber che utilizzava come mittente il nominativo dell’amministratore delegato dell’azienda attaccata. L’intento era di convincere il ricevente a scaricare l’archivio allegato e leggere i documenti all’interno. Per convincere la vittima, il messaggio informava il lettore di importanti cambiamenti organizzativi all’interno dell’azienda, oltre a menzionare un ulteriore documento dettagliante le nuove mansioni del destinatario del messaggio in questione.

Il messaggio è stato correttamente identificato e segnalato dal SOC di Axitea, che ha provveduto a bloccarlo evitando ogni possibile conseguenza. Si tratta comunque di un attacco cyber che merita di essere segnalato perché prende di mira l’utente finale senza un proprio contenuto malevolo, ma spingendolo ad eseguire un’azione imprudente, che potrebbe generare effetti anche gravi, il tutto su un canale che mediamente gli utenti ritengono affidabile e sicuro.

Si tratta di un’ulteriore prova della creatività e della costanza dei cybercriminali, che cercano di sfruttare ogni possibile appiglio per aprire una breccia iniziale nell’infrastruttura aziendale e operare poi in relativa tranquillità.

Azioni del genere possono essere intercettate e rese innocue puntando allo stesso modo su un approccio innovativo e completo che sfrutta la tecnologia esistente, ma la abbina alle competenze avanzate che solo degli specialisti del settore possono offrire. In particolare, la capacità di comprendere il contesto e di correlare tra loro singoli segnali di allarme, rappresentano il valore aggiunto inestimabile che ogni specialista di sicurezza può offrire ai propri clienti mettendo a fattor comune innovazione tecnologica, competenze approfondite, capacità organizzative e soprattutto una visione di insieme della sicurezza cyber impensabile per la gran parte delle aziende che in realtà vengono prese di mira.