AIPSI ha annunciato di aver pubblicato online l’ultima edizione del Rapporto OAD sugli attacchi intenzionali e sulle misure di sicurezza digitali in Italia, basata sull’indagine OAD effettuata nel secondo semestre 2021 e nel 1° trimestre 2022.

OAD costituisce l’unica indagine indipendente online in Italia sugli attacchi digitali intenzionali ai sistemi informativi delle aziende e degli enti pubblici operanti in Italia. OAD non predefinisce uno specifico bacino di rispondenti, il medesimo negli anni, ma consente a chiunque, interessato e coinvolto nella gestione di un Sistema Informativo (SI) di una azienda/ente, un pieno e libero accesso al questionario online, in maniera totalmente anonima.

OAD costituisce l’unica indagine indipendente online in Italia sugli attacchi digitali intenzionali ai sistemi informativi delle aziende e degli enti pubblici operanti in Italia. OAD non predefinisce uno specifico bacino di rispondenti, il medesimo negli anni, ma consente a chiunque, interessato e coinvolto nella gestione di un Sistema Informativo (SI) di una azienda/ente, un pieno e libero accesso al questionario online, in maniera totalmente anonima.

Grazie al numero di risposte raccolte e alla loro distribuzione tra aziende ed enti pubblici di varie dimensioni e appartenenti a diversi settori merceologici, l’indagine OAD fotografa “dal basso”, ossia lato vittime, il fenomeno degli attacchi digitali intenzionali in Italia ad imprese pubbliche e private, coinvolgendo nell’indagine anche le piccole e piccolissime realtà, che costituiscono la stragrande maggioranza delle imprese in Italia e che altre indagini nazionali ed internazionali ben difficilmente considerano.

Non a caso, per la sua importanza in termini di comunicazione, sensibilizzazione e formazione sulla cybersecurity, l’indagine OAD è stata scelta tra i progetti di Repubblica Digitale.

Attacchi intenzionali: i riferimenti temporali di OAD 2021

L’indagine AIPSI online di OAD 2021 fa riferimento all’intero anno 2020 ed al 1° semestre 2021, periodo nel quale era ancora in corso la pandemia del Covid-19, che ha continuato a causare numerosi attacchi digitali, dato l’ampio ricorso al lavoro da remoto da casa (smart working) ed il forte utilizzo di servizi su Internet. Dato il prolungarsi dell’indagine fino ad inizio 2022, il presente rapporto fornisce, oltre ai dati raccolti nel periodo considerato, anche informazioni su alcuni importanti attacchi digitali del 2° semestre 2021 e del 1° trimestre 2022, quando si fecero più evidenti gli attacchi cyber legati all’invasione dell’Ucraina.

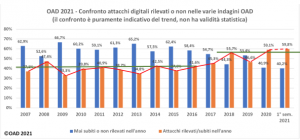

Per il 2020 gli attacchi digitali ai Sistemi Informativi (SI) del bacino dei rispondenti sono ammontati al 59,1% del totale, e per il 1° semestre 2021 al 59,8%. Si arriva quindi vicini al 60% di attacchi ai SI delle aziende/enti rispondenti, con un notevole incremento rispetto al trend attorno al 40% rilevato nelle precedenti indagini OAD tra il 2007 ed il 2016, e con oscillanti incrementi tra il 45-55% dal 2017 al 2019. Come trend, quasi un +20 % di attacchi rilevati.

La fig. 1 sottostante evidenzia questo trend.

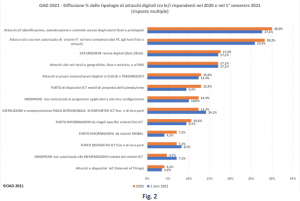

La tipologia di attacco digitale più diffuso in entrambi i periodi considerati è stato quello ai sistemi di controllo degli accessi (IAA, Identificazione Autenticazione Autorizzazione), con un 30,0% nel 2020 e con un 28,2% nel 1° semestre 2021. Al secondo posto, con un 28,2% e un 25,9% di diffusione nel bacino di rispondenti nei due periodi considerati, l’attacco al singolo sistema ICT, ed al terzo posto la saturazione delle risorse (DoS/DDoS) , con un 17,6% e un 17,1% rispettivamente. Seguono, a decrescere in percentuale, le altre 11 tipologie d’attacco considerate da OAD, come dettagliato in fig. 2.

La tipologia di attacco digitale più diffuso in entrambi i periodi considerati è stato quello ai sistemi di controllo degli accessi (IAA, Identificazione Autenticazione Autorizzazione), con un 30,0% nel 2020 e con un 28,2% nel 1° semestre 2021. Al secondo posto, con un 28,2% e un 25,9% di diffusione nel bacino di rispondenti nei due periodi considerati, l’attacco al singolo sistema ICT, ed al terzo posto la saturazione delle risorse (DoS/DDoS) , con un 17,6% e un 17,1% rispettivamente. Seguono, a decrescere in percentuale, le altre 11 tipologie d’attacco considerate da OAD, come dettagliato in fig. 2.

Come tecniche di attacco, ossia come si attacca, tutte le sette famiglie considerate da OAD sono state largamente impiegate nei vari tipi d’attacco, anche contemporaneamente, come mostrato nella fig.3. La più diffusa percentualmente è risultata la raccolta malevole e non autorizzata di informazioni (ingegneria sociale, phishing, etc.) con un 76,5%, seguita con un 62,4% dall’uso di codici maligni e script.

Come tecniche di attacco, ossia come si attacca, tutte le sette famiglie considerate da OAD sono state largamente impiegate nei vari tipi d’attacco, anche contemporaneamente, come mostrato nella fig.3. La più diffusa percentualmente è risultata la raccolta malevole e non autorizzata di informazioni (ingegneria sociale, phishing, etc.) con un 76,5%, seguita con un 62,4% dall’uso di codici maligni e script.

La correlazione dei dati sugli attacchi rilevati con le dimensioni ed il fatturato delle aziende/enti rispondenti mostra anche in questo periodo la chiara tendenza all’aumento degli attacchi digitali per organizzazioni di dimensioni e per fatturato crescenti. Questo conferma che le piccole e piccolissime organizzazioni, sia private che pubbliche, non rappresentano un obiettivo di interesse specifico per i cyber criminali, soprattutto per i così detti attacchi mirati (targeted attack), mentre esse possono essere coinvolte in attacchi di massa, come quelli basati sul phishing e sul ransomware, così come avviene tipicamente o per cogliere qualcuno nella massa, o per motivi ideologici o terroristici.

La correlazione dei dati sugli attacchi rilevati con le dimensioni ed il fatturato delle aziende/enti rispondenti mostra anche in questo periodo la chiara tendenza all’aumento degli attacchi digitali per organizzazioni di dimensioni e per fatturato crescenti. Questo conferma che le piccole e piccolissime organizzazioni, sia private che pubbliche, non rappresentano un obiettivo di interesse specifico per i cyber criminali, soprattutto per i così detti attacchi mirati (targeted attack), mentre esse possono essere coinvolte in attacchi di massa, come quelli basati sul phishing e sul ransomware, così come avviene tipicamente o per cogliere qualcuno nella massa, o per motivi ideologici o terroristici.

Nell’ambito della cyber warfare scatenata dall’invasione dell’Ucraina, vengono evidenziati i wiper, quali ad esempio l’HermeticWiper (chiamato anche FoxBlade), e il WhisperGate (WhisperKill): sono malware distruttivi, realizzati da hacker pagati da e/o pro Federazione Russa, talvolta mascherati da ransomware, che manipolano il boot record per i sistemi Windows, impedendo così la ripartenza del sistema, e convertono in stringhe di 0 i vari file di ogni tipo, distruggendo così tutti i contenuti archiviati nel sistema attaccato.

OAD ha elaborato e commentato i dati forniti dalla Polizia Postale e delle Comunicazioni sugli attacchi alle infrastrutture critiche, sul financial crime e sul cyber terrorismo. Fino a metà 2021 la sua struttura ad hoc C.N.A.I.P.I.C.1 , non ha rilevato un significativo aumenti di attacchi alle infrastrutture critiche rispetto agli anni precedenti. Anche le frodi finanziarie online sulle quali è intervenuta la Polizia Postale sono rimaste nel medesimo ordine di grandezza degli anni precedenti, e sempre con elevate percentuali di recupero de soldi sottratti.

Nell’ambito del contrasto al cyber terrorismo, aumenta il numero di siti web controllati. Dai dati forniti si conferma ancora il ben noto problema della quasi “impunibilità” del cyber crime, nonostante l’Italia abbia adottato da anni una precisa e severa legislazione – anche in ambito penale – in merito, e siano state riorganizzate da tempo le strutture preposte all’intelligence, anche cyber, e di recente sia stata creata l’ACN, Agenzia Cybersicurezza Nazionale. I dati mostrano che a fronte di centinaia di attacchi rilevati, alla fine gli arrestati si contano su una mano: ancora il cyber crimine rende ben più della droga, e con molti minori rischi. Per contrastarlo efficacemente sono necessari scambi di informazioni e reale collaborazione tra le istituzioni preposte nei vari paesi del mondo.

L’invasione dell’Ucraina ha creato un duraturo blocco alla globalizzazione, ed anche a questo tipo di collaborazione tra Polizie ed istituzioni cyber a livello mondiale. AIPSI si augura che tale collaborazione continui e si intensifichi fortemente almeno tra i paesi occidentali. Quasi la metà dell’indagine OAD è dedicata a rilevare e ad analizzare, senza entrare in specifici dettagli, le misure di sicurezza organizzative e tecniche messe in atto nei sistemi informativi delle aziende/enti rispondenti.

Dalle risposte avute emerge che i SI del bacino dei rispondenti hanno in gran parte migliorato le misure di sicurezza sia organizzative che tecniche. Tra le varie analisi nel Rapporto, cui si rimanda per i dettagli, alcune sono significative, soprattutto se confrontate con quelle dei rapporti degli anni scorsi.

Il ruolo del CISO, Chief Information Security Officer, è ufficializzato e presente nel 61,2% delle aziende/enti rispondenti. Quasi l’80% dei rispondenti ha in atto procedure organizzative per la sicurezza digitale, ma di questi il 53,4% le ha definite solo per talune aree o funzioni. Il 63,2% dei rispondenti ha definito un ERT, Emergency Response Team, l’86,2% effettua l’analisi dei rischi ICT, ed il 61,4% effettua audit sulla sicurezza digitale. Si amplia l’adozione di specifica architetture per la sicurezza digitale integrate con quelle dell’intero SI e basate su standard e best practice mondiali (NIST, ISO, ANSI/TIA 942, etc.); il 59,4% dei SI con almeno un Data Center sono a livello Tier III TIA. Il 67,3% dei SI dell’indagine ha definito un Piano di Disaster Recovery, e di questi solo il 67,6% ha previsto, in diverse modalità, l’allocazione dei relativi ambiti e sistemi ICT alternativi da usarsi in caso di disastro. Le criticità maggiori, e che costituiscono una forte vulnerabilità dei SI, derivano da un tradizionale ben noto strumento, il backup: solo il 50% dei SI lo effettua sistematicamente e in maniera seria e completa, e le procedure di ripristino da backup esistono e sono seriamente seguite solo nel 46% dei casi.

Questa vulnerabilità è una delle principali cause della diffusione e della criticità di malware e ransomware in Italia. Nel complesso i SI oggetto dell’indagine risultano essere, come percentuale di diffusione, nella fascia medioalta per il livello di sicurezza digitale attuato, come confermato dai risultati della macro valutazione qualitativa del livello di sicurezza digitale che veniva automaticamente ed in tempo reale evidenziata a chi completava i questionari online: per il 54% dei SI è buono, con idonee misure, per il 10% è sufficiente, per il 13% è insufficiente e per il 23% è molto critico, e necessita di urgenti e significativi interventi.

Gli obblighi normativi dettati dalla normativa GDPR per la privacy e dal NIS per i servizi essenziali infrastrutture critiche, oltre agli attacchi subiti per la pandemia Covid 19, hanno sicuramente contribuito a rafforzare le misure di sicurezza digitale, ed un ulteriore miglioramento deriva dal crescente uso di servizi in cloud o terziarizzati, adottati dal 79,8% dei SI rispondenti, dove le misure di sicurezza sono normalmente di alto livello e allo stato dell’arte. Non ultima, si spera, l’azione di sensibilizzazione e di formazione sulla sicurezza digitale da parte di associazioni come AIPSI e dei media, sia tecnici che non.