I ricercatori di ESET hanno individuato Quasar, Sobaken e Vermin, tre RAT utilizzati per campagne di spionaggio ai danni delle istituzioni governative ucraine. I tre malware sono stati utilizzati contro obiettivi diversi allo stesso tempo, condividono parti della loro infrastruttura e si collegano agli stessi server C & C.

I criminali dietro queste campagne di spionaggio sono stati individuati dai ricercatori di ESET dalla metà del 2017 e le loro attività sono state rese pubbliche per la prima volta nel gennaio 2018. Da allora i cyber criminali hanno continuato a migliorare le loro campagne sviluppando nuove versioni dei loro strumenti di spionaggio.

Vermin è una backdoor con numerose funzionalità e componenti opzionali: la sua versione più recente supporta 24 comandi, implementati nella payload principale, oltre a diversi comandi aggiuntivi implementati tramite componenti opzionali, tra cui registrazione audio, keylogging e password stealing. Apparso per la prima volta a metà del 2016, Vermin è ancora in uso. Come Quasar e Sobaken, Vermin è scritto in .NET.

Quasar è un RAT open-source, liberamente disponibile su GitHub, le cui tracce sono state individuate dai ricercatori di ESET già dall’ottobre 2015. Sobaken è una versione molto modificata di Quasar: alcune funzionalità sono state rimosse per rendere l'eseguibile più piccolo e sono stati aggiunti diversi trucchi anti-sandbox.

Le campagne analizzate dai ricercatori di ESET sono basate sul social engineering e veicolano i tre RAT come allegati alle email. Sono stati comunque utilizzati diversi trucchi per attirare le vittime nel download e nell'esecuzione del malware, come l'override da destra a sinistra per oscurare la reale estensione degli allegati e una combinazione appositamente predisposta di un documento Word che contiene un exploit CVE-2017-0199.

Tutte le famiglie di malware analizzate sono installate nello stesso modo: un dropper rilascia un file contenente una payload dannosa nella cartella %APPDATA%, inserendolo all’interno di una sottocartella denominata con il nome di una società legittima (solitamente Adobe, Intel o Microsoft). Quindi, crea un'attività pianificata che esegue la payload ogni 10 minuti per garantire la sua persistenza.

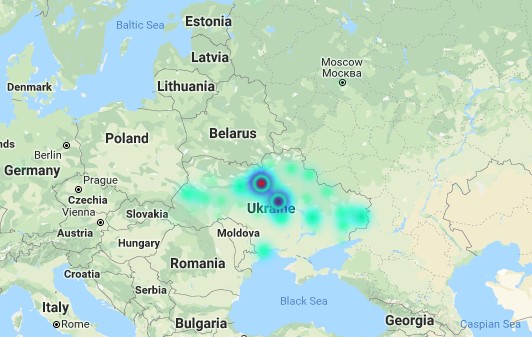

Per assicurarsi che il RAT venga eseguito solo su macchine mirate ed eviti sistemi di analisi e sandbox automatici, gli hacker hanno implementato diverse misure: il malware cessa di funzionare se non sono installati layout di tastiera russi o ucraini, se l'indirizzo IP del sistema di destinazione si trova al di fuori di questi due paesi o se è registrato da uno dei numerosi fornitori di soluzioni di sicurezza o provider cloud selezionati.