A cura di Gastone Nencini, Country Manager Trend Micro Italia

Le aziende oggi investono in sistemi di cybersecurity, hanno dei programmi di education, degli standard e delle procedure che aiutano a mantenere le informazioni sicure. Spesso, però, si tende a dimenticare che la prima linea di difesa è l’individuo, il singolo dipendente. E questo è un punto molto importante, che sta creando diverse criticità.

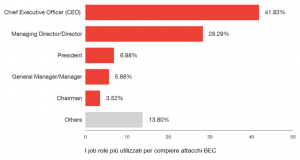

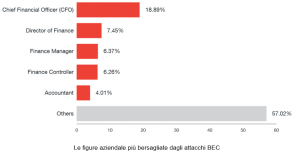

Nella prima metà del 2017, le truffe Business Email Compromise (BEC) sono state, infatti, una delle principali minacce alle aziende. Secondo uno studio  dell’FBI, pubblicato a maggio, le perdite globali determinate da queste truffe hanno raggiunto, a partire dal 2013, i 5,3 miliardi di dollari. Purtroppo non c’è motivo di credere che questo fenomeno possa rallentare, inoltre molte aziende sono anche restie ad ammettere di aver subito attacchi per non incorrere in danni di reputazione e questo non aiuta a comprendere a pieno la portata reale del fenomeno, che va a colpire direttamente gli individui che lavorano nell’azienda. E secondo i nostri studi e come mostrato dai grafici, le figure maggiormente colpite sono quelle dei reparti finance/amministrazione, con in testa, ovviamente, il CFO.

dell’FBI, pubblicato a maggio, le perdite globali determinate da queste truffe hanno raggiunto, a partire dal 2013, i 5,3 miliardi di dollari. Purtroppo non c’è motivo di credere che questo fenomeno possa rallentare, inoltre molte aziende sono anche restie ad ammettere di aver subito attacchi per non incorrere in danni di reputazione e questo non aiuta a comprendere a pieno la portata reale del fenomeno, che va a colpire direttamente gli individui che lavorano nell’azienda. E secondo i nostri studi e come mostrato dai grafici, le figure maggiormente colpite sono quelle dei reparti finance/amministrazione, con in testa, ovviamente, il CFO.

Come contrattaccare?

Per rispondere alle minacce serve uno sforzo coordinato. La security richiede infatti una visione e delle policy, che devono essere insegnate. È il Chief Information Security Officer (CISO) che deve creare le policy e occuparsi delle fasi di education, oltre a stabilire il budget necessario a supportare lo sviluppo di queste policy.

Un programma di security inoltre, richiede degli standard che dovrebbero includere il set di controlli base e i processi per migliorare i controlli a seconda dei nuovi rischi. Il CISO guida i tecnici nello sviluppo di questi standard e lavora con l’IT e le HR per integrarli nei processi e nelle operazioni aziendali. Il team di security deve avere anche le procedure per rilevare un problema, gestire e rimediare alle conseguenze di una violazione e informare le parti interessate sul problema e la sua soluzione. I dipendenti devono inoltre essere informati ed avere consapevolezza dei rischi e dei possibili attacchi.

Come creare un programma di awareness per i dipendenti?

Quando si pensa a un programma di awareness si può utilizzare un modello per validarne l’efficacia. Si deve immaginare un dipendente della propria organizzazione camminare per gli uffici. All’improvviso, il dipendente vede qualcuno compiere un’azione sul proprio computer che potrebbe essere sbagliata. A questo punto, bisogna quindi farsi tre domande sul dipendente:

- Il dipendente è a conoscenza se l’azione che ha visto era giusta o sbagliata?

- Il dipendente potrebbe scegliere di avvisare qualcuno?

- Se prendesse il telefono, saprebbe chi chiamare?

Se la risposta a tutte e tre le domande è “si”, il programma è efficace. Se c’è almeno un “no”, il programma di awareness fallisce.

Se il dipendente non è a conoscenza di ciò che determina un’azione sbagliata, non la riconoscerà infatti, non farà nulla e il programma fallirà. Questo è il cuore dell’awareness quando parliamo di security. Altro caso, se il dipendente riporta il problema ma la persona all’help desk non sa che cosa fare, il programma fallisce nuovamente. Questo è un test che valuta le procedure dell’azienda. Se un dipendente ha paura di denunciare un problema perché teme di essere declassato o di suscitare antipatie, è una questione che riguarda la cultura aziendale e in ogni caso determinerà un nuovo fallimento del programma.

Questi esempi dimostrano come i risultati di una strategia di security possano essere indipendenti dalle questioni tecnologiche. Soluzioni, prodotti e tecnologie sono importanti e necessarie ovviamente, ma senza il giusto livello di consapevolezza, la giusta cultura e i processi corretti, gli investimenti non saranno mai sufficienti.