Gli amministratori IT hanno lavorato con e su Active Directory dopo l’introduzione della tecnologia in Windows 2000 Server. Windows 2000 Server è stato rilasciato il 17 febbraio 2000, ma molti professionisti IT hanno iniziato a lavorare con Active Directory alla fine del 1999 quando è stato rilasciato (RTM) il 15 dicembre 1999.

L’utilizzo di Active Directory per la creazione, gestione ed il controllo di domini, gruppi, utenti, account di servizio è ormai pratica  diffusa in tutte le organizzazioni e non solo di livello enterprise, ma quello che attualmente sfugge o meglio è ampiamente trascurato è il monitoraggio (audit) sistematico dello strumento e di tutte le sue componenti.

diffusa in tutte le organizzazioni e non solo di livello enterprise, ma quello che attualmente sfugge o meglio è ampiamente trascurato è il monitoraggio (audit) sistematico dello strumento e di tutte le sue componenti.

Un semplice errore nella configurazione può causare downtime nella rete e nelle applicazioni aziendali con conseguente perdita di produttività ed un evidente danno economico. Ma anche un “abuso” delle credenziali di un utente “privilegiato” può essere altrettanto se non maggiormente fastidioso.

Gli Utenti privilegiati possono essere responsabili loro malgrado di sabotaggio del sistema, furto di dati, furto di asset, iniezioni di codice cattivo, l’introduzione di malware, l’utilizzo di hardware e software non autorizzato… semplicemente perché possono accedere a tutte le risorse indiscriminatamente e senza alcun tipo di restrizione.

Molti degli attacchi saliti alla ribalta negli ultimi tempi, anche se di fatto eseguiti da hacker più o meno esperti, sono stati perpetrati ai danni delle aziendi utilizzando proprio le credenziali di un utente amministrativo. Firewall e sistemi di intrusion prevention devono essere presenti,  ma sono inefficaci per fermare questi tipi di minacce.

ma sono inefficaci per fermare questi tipi di minacce.

Active Directory consente di per se stesso di tenere traccia di tutte le attività attraverso i propri strumenti di audit nativi, ma come effetto collaterale gli amministratori di sistema hanno spesso a che fare con migliaia di dati e informazioni non correlate e di difficile interpretazione che li porta con il tempo ad ignorare i log e gli alert che nascondono all’interno importanti informazioni.

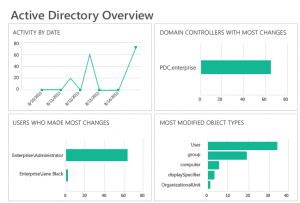

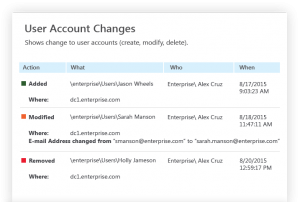

Quale allora la soluzione? Esistono tool di terze parti, come Netwrix Auditor for Active Directory, che permettono di avere visibilità completa su Active Directory e Group Policy, in grado di rilevare le attività, generare reportistica pronta all’uso e alert in tempo reale su tutti i cambiamenti delle configurazioni con i dettagli su chi ha fatto cosa, dove e quando e i valori dettagliati su prima e dopo il cambiamento.

Inoltre l’applicazione permette di effettuare il rollback delle modifiche indesiderate e ripristinare qualsiasi oggetto di AD.

Potete scaricare la versione di prova gratuita di Netwrix Auditor qui.

Se vuoi saperne di più visita www.netwrix.com